Presupuesto, experiencia, capacidad e influencia, claves para una seguridad efectiva

Más de la mitad de las organizaciones, el 56 por ciento, han sufrido una intrusión o infección de malware significativa el pasado año.

El 94% son conscientes de que deben mejorar para implementar una seguridad verdaderamente efectiva. Y el 43% admiten que a veces tienen que tomar medidas no ideales para lidiar con incidentes de seguridad, como ‘limpiar por completo’ un terminal infectado en lugar de eliminar únicamente el malware que afecta al dispositivo.

Estas son algunas de las conclusiones del último Informe de Ciber-seguridad de Cisco -‘The Security Bottom Line’-, que analiza a qué procesos y soluciones dedican su presupuesto de seguridad las organizaciones, así como otros factores igualmente determinantes para el éxito de una estrategia de ciber-seguridad: experiencia, capacidad e influencia sobre terceros.

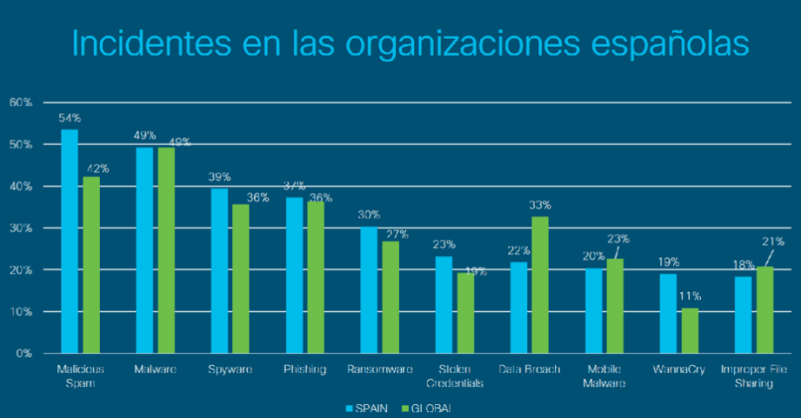

Spam malicioso, principal incidente en 2018

El 54% de las compañías españolas consultadas sitúan el spam malicioso como el incidente más significativo en 2018 (frente al 42% de media global), seguido de malware (49% de organizaciones españolas), spyware (39%) y phising (37%).

Según Talos (la división de ciber-inteligencia de Cisco), el 85% de todos los correos electrónicos a escala global son spam. Y según el Informe Data Breach Investigations Report 2018 de Verizon (en el que ha colaborado Cisco), el e-mail es el principal vector tanto para la distribución de malware (92,4%) como para el phishing (96%).

De hecho, el 55% de los CISOs españoles consideran las amenazas del e-mail como el mayor riesgo de ciber-seguridad para sus organizaciones[i]. Por otro lado, España registró menos incidentes de pérdida de datos (22%) comparado con la media mundial (33%).

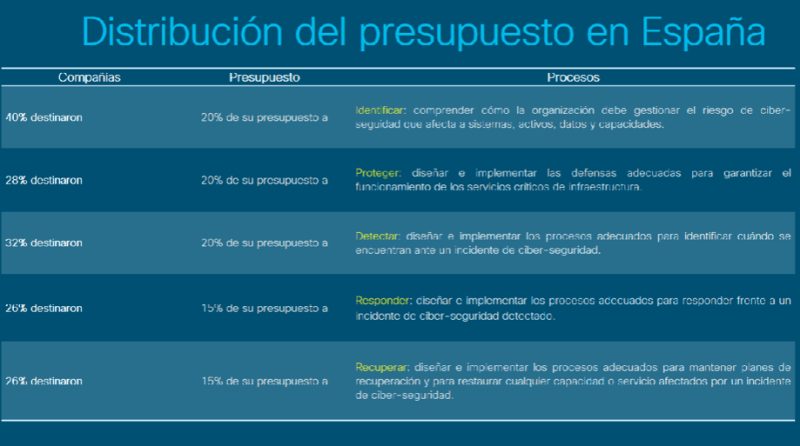

Principales procesos

¿A qué procesos de seguridad se destina la inversión? Cuatro de cada diez organizaciones españolas destinan el 20% de su presupuesto de ciber-seguridad a Identificar: comprender cómo deben gestionar el riesgo de ciber-seguidad que afecta a sistemas, activos, datos y capacidades.

El siguiente proceso por el que más apuestan es Detectar amenazas (32%), seguido de Proteger su entorno (28%). Y a lo que menos destinan es a Responder y Recuperar.

Más que presupuesto

Ocho de cada diez organizaciones consultadas no pueden permitirse adquirir todo lo que consideran necesario para proteger su infraestructura. Sin embargo, la gran mayoría -el 94%- opinan que aún les queda camino por recorrer para implementar una seguridad verdaderamente efectiva, con independencia de su presupuesto.

Es decir, el presupuesto importa, pero no lo es todo. Hay otras acciones que las organizaciones pueden mejorar -además de invertir- para reforzar su protección, incluyendo:

• Experiencia. Sólo el 37% de las organizaciones consultadas se apoyan más en su personal interno para blindar sus entornos, mientras el 28% confían más en redes profesionales externas. Aunque es bueno que las organizaciones se apoyen en el outsourcing, los profesionales internos conocen mejor el negocio y la red y sus procesos, por lo que lo ideal es una combinación de los dos modelos.

• Capacidad. Incluso cuando una organización tiene la experiencia necesaria para poder definir su estrategia de seguridad, no significa que tenga la capacidad para ejecutarla correctamente. Por ejemplo, una red a la que también se conectan proveedores y partners externos dificulta la capacidad de ejecución. De hecho, la seguridad de la cadena de suministro de terceros es una gran preocupación para los CISOs en la actualidad.

• Influencia. ¿Pueden las organizaciones influir de forma efectiva en proveedores de soluciones, partners y otros para obtener la seguridad que necesitan? El 86% de las grandes empresas se enteran de vulnerabilidades e incidentes que les afectan a través de sus proveedores o partners de ciber-seguridad antes de que estas vulnerabilidades se hagan públicas, frente al 60% de las empresas con menor tamaño.

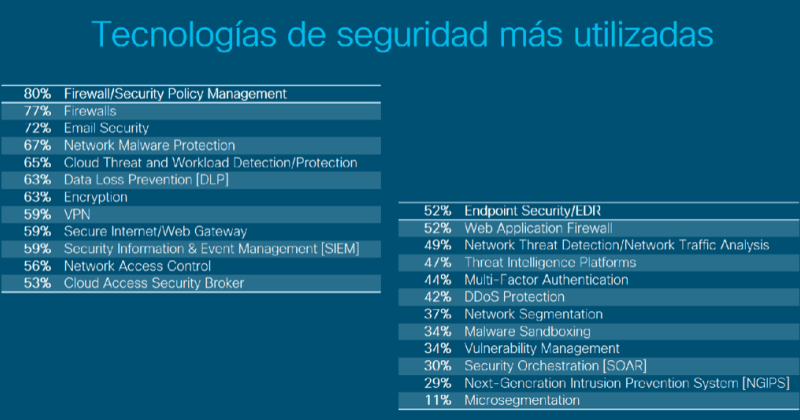

Soluciones y recomendaciones

El Informe también analiza las soluciones de seguridad más utilizadas, siendo los firewalls y las soluciones para el e-mail y de protección de red. También es significativo que la segmentación de red (37%) y la micro-segmentación (11%) se utilicen menos, cuando es algo esencial para evitar infecciones a través de la red.

El Informe también incluye algunas recomendaciones para las organizaciones:

- Conoce lo que tu organización necesita. La seguridad es distinta para cada compañía.

- Saca partido a tus inversiones. La automatización y la integración pueden ayudar enormemente a reducir la complejidad.

- Adopta una estrategia ‘zero-trust’ para que los atacantes tengan más complicado comprometer tus activos.

- Mejora la formación. Asegúrate de que tus expertos siguen mejorando sus habilidades una vez contratados.

- Considera el outsourcing. A veces es la mejor forma de obtener ayuda.

- Une fuerzas. Si la organización es muy pequeña para influir en los proveedores, considera unirte a otras empresas para lograrlo.

Como destaca Eutimio Fernández, Director de Ciber-seguridad en Cisco España, “la seguridad no es una ‘commodity’ ni un ‘prêt-à-porter’, sino que cada compañía tiene sus propias necesidades. Factores como el presupuesto, la experiencia o la capacidad de ejecución deben ser analizados y mejorados para lograr una seguridad verdaderamente efectiva. El Informe ofrece importantes recomendaciones para lograrlo, siendo la integración entre soluciones y la automatización factores fundamentales”.