2014 registra una explosión de brechas de datos y malware específico para TPV

La industria de la seguridad informática siempre recordará 2013 como el año en que Estados Unidos fue víctima de una de las mayores brechas de datos de la historia.

En un ataque dirigido, la cadena de grandes almacenes Target, se vio comprometida durante la campaña de Navidad utilizando el malware BlackPOS, una modalidad de malware específica para los terminales punto de venta (TPV o PoS) llamada RAM scraper y que se instala en la memoria de los terminales para robar tarjetas y claves. Se estima que los cibercriminales robaron 40 millones de números de tarjetas de crédito y débito, así como 70 millones de registros personales de los compradores de Target.

Desde que la violación de datos de Target se convirtió en el centro de atención, ha habido un flujo constante de comercios y retailers que han hecho público sus incidentes relacionados con la seguridad de sus datos. Estas brechas de datos, por lo general, conllevan el robo de datos de tarjetas de crédito utilizando la modalidad de malware RAM scrapers, o recopiladores de RAM, para TPV. A principios de este mes, Brian Krebs comunicó otra gran brecha de datos en la que se ha visto afectado el distribuidor estadounidense Home Depot y para la cual se ha utilizado una nueva variante de BlackPOS Pos RAM Scraper. Se cree que casi todas las filiales de Home Depot en EE.UU. se han visto afectadas y se estudia si esta fuga de datos podría haber superado la brecha que afectó a Target en términos de volumen de datos robados.

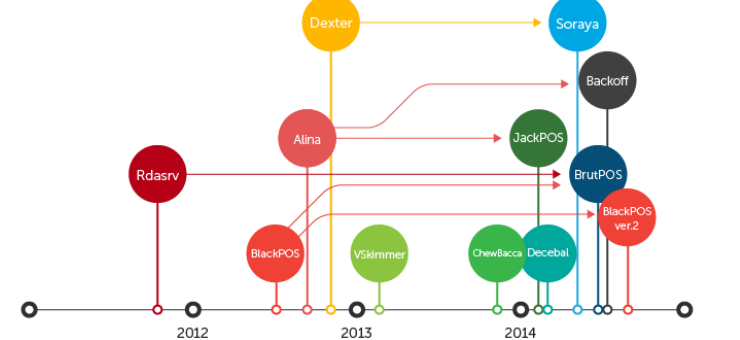

Además de un mayor número de brechas de datos, 2014 también está trayendo un aumento en el número de nuevas familias y variantes de recopiladores de RAM para TPV. El árbol genealógico creado por Trend Micro sobre recopiladores de RAM para TPV ilustra la evolución que se puede ver arriba.

La primera evidencia de un recopilador de RAM para TPV se remonta a una Alerta de Seguridad de Datos de Visa, del 2 de octubre de 2008. Entonces los cibercriminales intentaron instalar las herramientas de depuración en los sistemas de puntos de venta para seguir las pistas 1 y 2 de las tarjetas de crédito con el fin de extraer sus datos desde la memoria RAM. En 2009, Verizon también informó de la existencia de recopiladores de RAM para TPV junto a los perfiles de sus víctimas; los objetivos eran principalmente la industria comercial y de hostelería.

Las familias de recopiladores de RAM para TPV comenzaron a evolucionar en torno a finales de 2011. Tal y como se observa en el árbol genealógico de Trend Micro, ha habido un lanzamiento constante de nuevas variantes de recopiladores de RAM para TPV entre las que se encuentran nuevas brechas y técnicas de extracción. Lo que se destaca en el gráfico de recopiladores de RAM para TPV es la alta concentración de las nuevas variantes que han surgido sólo en 2014. Seis variantes de esta familia de malware de recopiladores o scrapers aparecieron entre 2011 y 2013, pero los investigadores ya han descubierto el mismo número de variantes en lo que va de 2014. Tal y como se ilustra con las flechas, estas nuevas variantes ya han tomado prestadas las funcionalidades de sus predecesores o son evoluciones directas de modalidades de recopiladores de RAM para TPV más antiguas.

De las seis nuevas variantes descubiertas en 2014, cuatro lo fueron entre los meses de junio y agosto.

Soraya: descubierto en junio y es un malware inspirado en Dexter y ZeuS. Además de instalarse en la memoria RAM para extraer los datos de las pistas 1 y 2 de las tarjetas de crédito, toma prestado trucos de ZeuS para enganchar la API NtResumeThread, y se inyecta en todos los procesos nuevos. También toma prestada la funcionalidad de apropiación de ZeuS y capta la función HTTP POST del navegador. Trend Micro detecta variantes de Soraya como TSPY_SORAYA.A.

BrutPOS: descubierto en julio y parece haber tomado la funcionalidad de una variante BlackPOS. Intenta explotar los sistemas de los terminales punto de venta que utilizan contraseñas débiles o por defecto y tienen abierto los puertos de Protocolo de Escritorio Remoto (RDP, por sus siglas en inglés). BrutPOS tiene mayor fuerza en los inicios de sesión: combinaciones de contraseñas para poder entrar en el sistema. Trend Micro detecta variantes BrutPOS como TROJ_TIBRUN.B y TROJ_TIBRUN.SM.

Backoff: hallado en julio es el sucesor de Alina. Implementa una función de búsqueda de datos actualizada y baja un proceso de vigilancia que garantiza que Backoff se está ejecutando siempre en el sistema. Los ciberdelincuentes utilizan las herramientas disponibles para el público para forzar la entrada en aplicaciones RDP de los sistemas TPV e instalar Backoff. Trend Micro detecta variantes de Backoff como TSPY_POSLOGR.A, TSPY_POSLOGR.B, y TSPY_POSLOGR.C.

BlackPOS ver 2.0: encontrado en agosto, clona la técnica de extracción que la variante BlackPOS utilizó para comprometer a la cadena de almacenes estadounidense Target. BlackPOS ver 2.0 también añade una característica única donde pretende hacerse pasar por una solución antivirus instalada en el Sistema para evitar llamar la atención sobre sí mismo. Los informes indican que este malware parece que ha sido utilizado en la última gran brecha de datos en la que se ha visto comprometida Home Depot. Trend Micro detecta variantes de BlackPOS ver 2.0 como TSPY_MEMLOG.A.