Empleados, debilidad en la seguridad TI

En un tercio de los ciberataques contra empresas en nuestro país en 2016 la responsable fue la ingeniería social.

En un tercio de los ciberataques contra empresas en nuestro país en 2016 la responsable fue la ingeniería social.

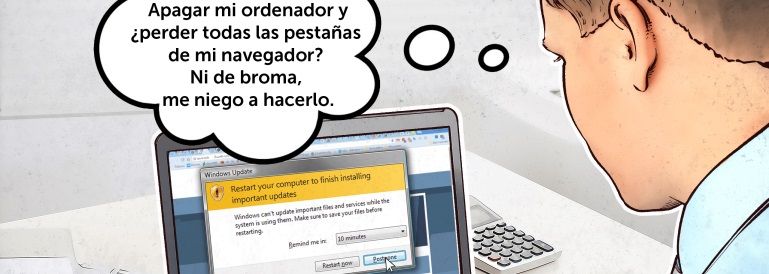

A comienzos del mes pasado se detectó una nueva variante del ransomware móvil SLocker, identificado por Trend Micro como ANDROIDOS_SLOCKER.OPST, copiando la interfaz gráfica de usuario, GUI por sus siglas en inglés, del dañino WannaCry.

WatchGuard Technologies ha presentado las conclusiones de su informe trimestral de seguridad en Internet, Internet Security Report, que analiza las amenazas más recientes de seguridad informática y de red que afectan a pymes y a empresas distribuidas.

Los ciberdelincuentes responsables de la reciente oleada de ataques de phishing y de interceptación de pagos a empresas industriales también están robando planes y proyectos operativos de las víctimas, según un informe del Equipo de Respuesta a Ciberemergencias de Sistemas de Control Industrial de Kaspersky Lab. La información sustraída no es necesaria para el esquema económico de los ciberatacantes y plantea una serie de inquietantes preguntas sobre sus intenciones de futuras.

Los ataques clasificados como business process compromise, BPC, o de compromiso de los procesos de negocio, alteran en silencio partes de procesos de negocio específicos, o máquinas que facilitan estos procesos, con el fin de generar un beneficio económico significativo para los atacantes.

El equipo de investigación de Check Point Software Technologies ha identificado un malware móvil que ha infectado a 14 millones de dispositivos Android. Los ciberdelincuentes responsables de la campaña han generado alrededor de 1,5 millones de dólares en ingresos publicitarios falsos en tan solo dos meses.

Los usuarios están poniendo en peligro sus datos confidenciales por dos motivos: por la forma en la que comparten con otros su información y los dispositivos donde se almacena.

Sophos, líder global en seguridad para protección de redes y endpoints, ha desvelado los resultados de un estudio que indaga sobre el impacto que tendrá el Reglamento General de Protección de Datos, GDPR, por sus siglas en inglés, de la Unión Europea, en empresas del Reino Unido, Francia, Bélgica y Luxemburgo.

ESET ha identificado varias posibilidades sobre el origen de la amenaza con características similares a Petya que asoló el mundo empresarial la semana pasada.

El equipo de Respuesta a Incidentes de Check Point Software Technologies ha detectado numerosos ataques de una nueva variante del malware Petya, que se está expandiendo lateralmente dentro de redes corporativas.

Últimas Noticias