La nube híbrida predomina en 2021

El cumplimiento normativo relacionado con la industria es un obstáculo significativo para el 56% de los españoles, lo que resulta en un aumento de la adopción de la nube especializada.

El cumplimiento normativo relacionado con la industria es un obstáculo significativo para el 56% de los españoles, lo que resulta en un aumento de la adopción de la nube especializada.

El 85 por ciento de las empresas con trabajadores en remoto reconocen que sufren ciberataques a su red.

La denominada estafa romántica ha consistido en un robo de inversiones en criptomonedas a usuarios de apps de citas como Tinder, Grindr y Bumble, cuya suma ha ascendido a 1,4 millones de dólares.

El GDPR se implementó en 2018 en toda Europa para abordar la transferencia de datos personales y ofrecer nuevas protecciones.

El número de ataques de ransomware en todo el mundo aumentó un 170 por ciento entre el primer trimestre de 2019 al cuarto trimestre del 2020.

Una encuesta a más de 820 empresas ha registrado que el 21% de los encuestados habían sido víctimas de un ataque de ransomware hasta la fecha.

Los Proveedores de Servicios Gestionados, MSP, que integran herramientas ahorran casi 250.000 dólares y cinco horas en la respuesta a cada incidente de ciberseguridad.

Los usuarios atacados con ladrones de contraseñas crecen un 45 por ciento en los últimos seis meses.

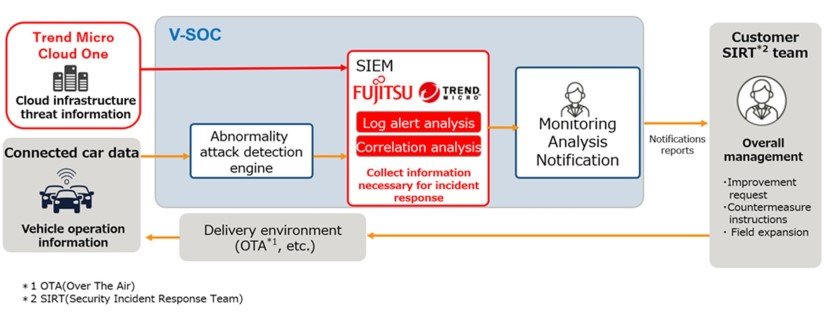

Trend Micro, líder mundial en ciberseguridad, y Fujitsu han acordado colaborar con los fabricantes relacionados con la automoción para reforzar las medidas de seguridad de los coches conectados.

Los usuarios españoles, más concienciados que la media en su comportamiento online para proteger su seguridad. Un 48 por ciento de los españoles utiliza una contraseña diferente para cada cuenta, frente al 22 por ciento de los encuestados en todo el mundo.

Últimas Noticias