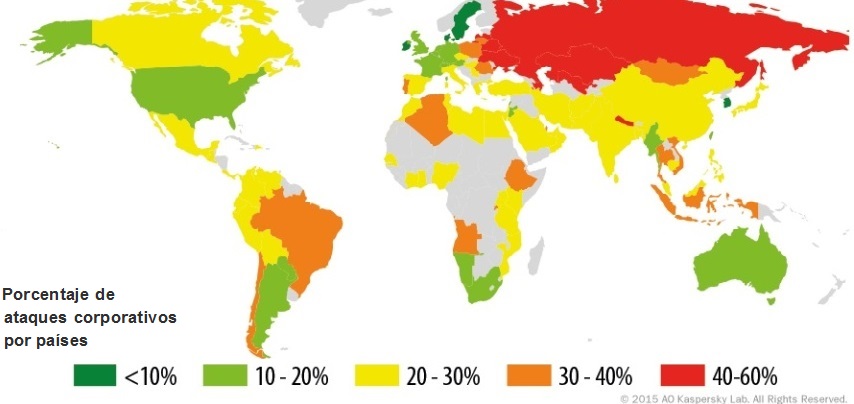

Se duplican en 2015 los ataques cryptolocker a empresas

Las herramientas usadas en los ciberataques contra las empresas son diferentes a las que se usan contra los usuarios domésticos.

Entre ellas se incluyen una mayor explotación de software legítimo y malware con firmas digitales válidas para mantener los archivos maliciosos ocultos durante más tiempo. Los expertos de Kaspersky también han detectado un aumento constante en el número de usuarios corporativos atacados por ransomware.

En 2015 algo más de la mitad, el 58%, de los ordenadores corporativos, se vieron afectados por al menos un intento de infección, tres puntos más que en 2014. Uno de cada tres equipos de empresas (29%) estuvieron expuestos al menos una vez a un ataque a través de Internet; con una explotación de apps de oficina tres veces superior a las usadas en ataques a usuarios finales.

Además, el 26% de los ordenadores corporativos se enfrentaron a amenazas locales, como memorias USB infectadas u otros dispositivos extraíbles comprometidos. Los expertos también observaron un aumento del 7% en los exploits dirigidos a la plataforma Android, lo que confirma el creciente interés de los cibercriminales por los datos almacenados por los empleados en sus dispositivos móviles.

Estos ataques fueron cuidadosamente planeados por ciberdelincuentes, que se tomaron tiempo en investigar los contactos y proveedores de la compañía objetivo e incluso los intereses personales y los hábitos de navegación de los empleados. Este trabajo se utilizó para identificar los sitios web legítimos de cara a comprometerlos y distribuir el malware de modo que los ataques a menudo se repetían en el tiempo.

A la caza del dinero

En 2015, los cibercriminales y los grupos de amenazas persistentes avanzadas (APT) centraron gran parte de su atención en organizaciones de servicios financieros, como bancos, fondos de inversión e intercambios tanto de valores como de divisas, incluyendo el manejo de las criptodivisas.

Estos ataques incluyeron Carbanak, que penetró en las redes de los bancos, buscando sistemas críticos que le permitirían retirar dinero. Un solo ataque con éxito suponía una cantidad de entre 2,2 y 9 millones de euros. El grupo de ciberespionaje Wild Neutron también pasó gran parte de 2015 a la caza de sociedades de inversión, así como organizaciones que trabajan con Bitcoin y empresas que participan en fusiones y adquisiciones.

Diversificación

Los expertos de Kaspersky Lab observaron una creciente diversificación en los objetivos de los ataques. Por ejemplo, en 2015, la APT china, Winnti APT, cambió de objetivos, de dirigirse a empresas relacionadas con videojuegos a las de productos farmacéuticos y de telecomunicaciones.

"El futuro ciberpanorama al que se enfrentan las empresas incluye un nuevo vector de ataque: la infraestructura, ya que casi la totalidad de los datos valiosos de una organización se almacenan en servidores de centros de datos También esperamos normas de seguridad más estrictas de los reguladores, lo que podría conducir a más detenciones de ciberdelincuentes en 2016”, ha explicado Yuri Namestnikov, analista de seguridad senior del Equipo de Investigación y Análisis Global de Kaspersky Lab.

Robo en el punto de venta

Los terminales del punto de venta fueron otro de los objetivos en 2015. Los productos de Kaspersky Lab bloquearon más de 11.500 intentos de hackear este tipo de dispositivos. Kaspersky Lab tiene conocimiento de 10 familias de programas diseñadas para robar los datos de estos terminales; siete de ellas aparecieron por primera vez este año.

Ascenso del ransomware

En 2015 también se duplicó el número de ataques cryptolocker. Kaspersky Lab detectó este tipo de archivo malicioso en más de 50.000 equipos corporativos. Esto podría ser un reflejo de que los rescates pagados por las organizaciones suelen ser mucho mayores que los de los usuarios finales. También existe una mayor probabilidad de que se pague el rescate. Muchas empresas no pueden funcionar si la información de varios ordenadores o servidores críticos está cifrada o es de difícil acceso.

"Las organizaciones que han sido víctimas de un cryptolocker pueden encontrarse ante una petición de rescate para detener un ataque DDoS, descifrar archivos, o mantener la confidencialidad de cualquier información robada. Debido a que las evidencias demuestran que los cibercriminales no siempre cumplen el acuerdo una vez se paga el rescate - como ocurrió en el caso de los ataques DDoS en Proton-Mail- muchos de los afectados deben llamar a la policía y a expertos en seguridad informática", ha resaltado Yuri Namestnikov.

Kaspersky Lab recomienda que las empresas tomen medidas para reducir el riesgo y aumenten su conocimiento de las amenazas más recientes. Los principios básicos de seguridad en las redes corporativas siguen siendo los mismos: formar a los empleados, establecer procesos de seguridad fuertes y hacer pleno uso de las nuevas tecnologías y técnicas, ya que cada capa adicional de protección reduce el riesgo de penetración en la red.