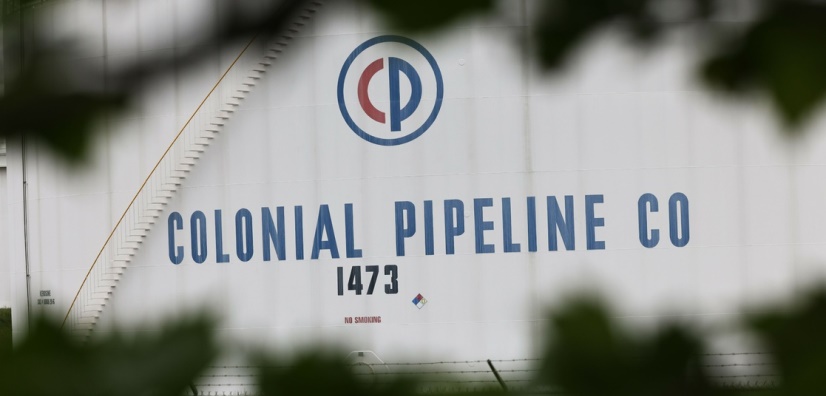

Ciberataque a Colonial Pipeline

Colonial Pipeline, el operador de uno de los principales sistemas de oleoductos que transporta combustible a través de la Costa Este de EE.UU. ha sido víctima de un ataque de ransomware, a raíz del cual se vio obligado a interrumpir todas sus operaciones para poder hacer frente a la amenaza.