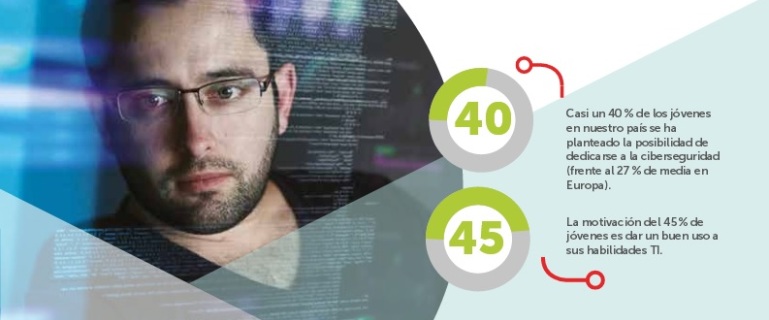

Las lagunas de conocimiento en ciberseguridad, una bomba de relojería a punto de estallar

Los jóvenes ciber-inteligentes pueden poner fin al desconocimiento actual existente en las empresas, para combatir las crecientes ciberamenazas y evitar la irrupción masiva en sus datos públicos y privados.