Trend Micro crea un honeypot que simula una fábrica y atrapa a los atacantes maliciosos

Trend Micro, líder global en soluciones de ciberseguridad, ha anunciado los resultados de un honeypot creado y operativo durante seis meses imitando una fábrica industrial.

El honeypot altamente sofisticado de Tecnología Operativa (OT) atrajo fraude y exploits con motivación financiera.

La investigación de seis meses reveló que los entornos industriales inseguros son principalmente víctimas de amenazas comunes. El honeypot se vio comprometido por minería de criptomonedas, fue objeto de dos ataques de ransomware separados y se utilizó para el fraude al consumidor.

"Con demasiada frecuencia, el debate de las ciberamenazas a los sistemas de control industrial (ICS) se ha limitado a ataques altamente sofisticados, a nivel de estados-nación, diseñados para sabotear procesos clave. Aunque estos presentan un riesgo para la Industria 4.0, nuestra investigación demuestra que las amenazas más comunes son más probables", explica Greg Young, vicepresidente de ciberseguridad de Trend Micro. "Por tanto, los propietarios de fábricas y plantas industriales más pequeñas no deberían asumir que los delincuentes les dejarán en paz. La falta de protecciones básicas puede abrir la puerta a un ataque de ransomware o cryptojacking relativamente sencillo que podría tener graves consecuencias para el balance final".

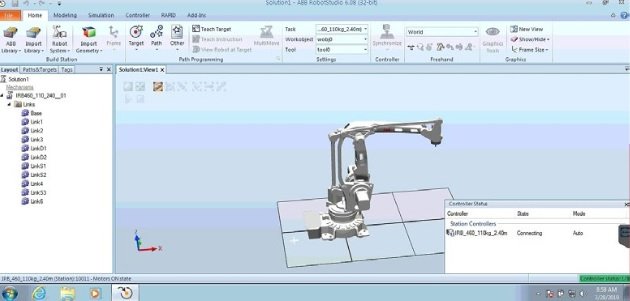

Para comprender mejor los ataques dirigidos a los entornos ICS, Trend Micro Research creó una empresa de prototipos industriales muy realista. El honeypot constaba de hardware ICS real y una mezcla de hosts físicos y máquinas virtuales para ejecutar la fábrica, que incluía varios controladores lógicos programables (PLC), interfaces hombre-máquina (HMI), estaciones de trabajo robóticas y de ingeniería independientes y un servidor de archivos.

Principales hallazgos

La construcción y funcionamiento de un honeypot OT realista requiere una extensa planificación y mantenimiento. Va más allá de la simple exposición de un sistema o un emulador en un espacio IP. Los atacantes que entraron en el honeypot no parecían estar buscando específicamente ICS, ya que los investigadores todavía tenían que ponerles un cebo en su sistema débilmente protegido.

El honeypot proporcionó la libertad de monitorizar ataques en tiempo real a través de grabaciones de pantalla. Entre estos se incluían una campaña maliciosa de minería de criptomonedas, infecciones deransomware y actividades fraudulentas.

No hubo verdaderos ataques específicos de ICS excepto por varias interrupciones, principalmente causadas por ransomware, lo que obligó a utilizar procesos de recuperación.

Los agentes de amenazas que entraron en el honeypot se centraron principalmente en el fraude y los ataques de ransomware. Esto podría deberse al hecho de que es difícil para los atacantes no avanzados monetizar ataques específicos de ICS.

Trend Micro insta a los propietarios de fábricas inteligentes a minimizar la cantidad de puertos que dejan abiertos y a ajustar las políticas de control de acceso, entre otras buenas prácticas de ciberseguridad. Además, la implementación de soluciones de ciberseguridad diseñadas para fábricas, como las que ofrece Trend Micro, puede ayudar a mitigar aún más el riesgo de ataque.