Malware sin fichero

Nueva investigación de ciberseguridad: los ataques de malware sin fichero aumentan un 900 por ciento y los criptomineros reaparecen, mientras que los ataques de ransomware disminuyen.

WatchGuard Technologies, líder global en seguridad e inteligencia de red, protección avanzada para el endpoint, autenticación multifactor (MFA) y Wi-Fi seguro, ha publicado su Informe de Seguridad en Internet correspondiente al cuarto trimestre de 2020. El informe incluye nuevas e interesantes observaciones y resultados basados en la inteligencia de amenazas en el endpoint tras la adquisición de Panda Security por parte de WatchGuard en junio de 2020.

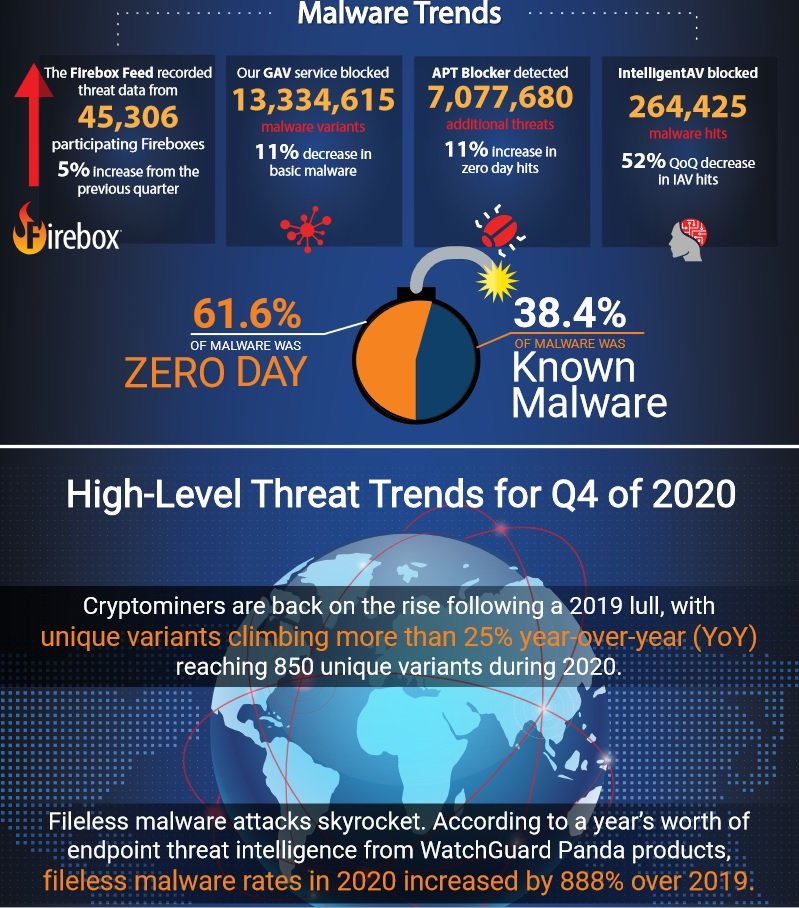

Entre sus hallazgos más destacados, el informe revela que las tasas de ataques de malware sin fichero y criptomineros se dispararon casi un 900% y un 25%, respectivamente, mientras que las cargas útiles de ransomware únicas se desplomaron un 48% en 2020 en comparación con 2019. Además, WatchGuard Threat Lab ha encontrado que durante el cuarto trimestre de 2020 se produjo un aumento del 41% en las detecciones de malware cifrado con respecto al trimestre anterior y los ataques de red alcanzaron sus niveles más altos desde 2018.

"El aumento de las tácticas con amenazas sofisticadas y evasivas en el último trimestre y a lo largo de 2020 muestra lo vital que es implementar soluciones de seguridad en capas de extremo a extremo", asegura Corey Nachreiner, director de tecnología de WatchGuard. "Los ataques están llegando a todos los frentes, ya que los ciberdelincuentes aprovechan cada vez más el malware sin fichero, los criptomineros, los ataques cifrados y más, y se dirigen a los usuarios tanto en ubicaciones remotas como a los activos corporativos detrás del perímetro de la red tradicional. La seguridad efectiva hoy en día significa dar prioridad a la detección y respuesta en los endpoints, a las defensas de red y a las precauciones fundamentales, como la formación en materia de seguridad y la gestión estricta de parches".

Los Informes Trimestrales de Seguridad en Internet de WatchGuard dan a conocer a las empresas, a sus partners y a los clientes finales las últimas tendencias de malware, ataques a endpoints y a la red a medida que van surgiendo. Las principales conclusiones del informe del cuarto trimestre de 2020 incluyen:

• Los ataques de malware sin fichero se disparan. Los índices de malware sin fichero en 2020 aumentaron un 888% respecto a 2019. Estas amenazas pueden ser particularmente peligrosas debido a su capacidad para evadir la detección por parte de los clientes tradicionales de seguridad endpoint y porque pueden tener éxito sin que las víctimas hagan nada más allá de un clic en un enlace malicioso o visitar un sitio web comprometido sin saberlo. Los kits de herramientas como PowerSploit y CobaltStrike permiten a los agentes de amenazas inyectar fácilmente código malicioso en otros procesos en ejecución y seguir operando incluso si las defensas de la víctima identifican y eliminan el script original. El despliegue de soluciones de detección y respuesta en el endpoint, junto con el antimalware preventivo, pueden ayudar a identificar estas amenazas.

• Criptomineros en aumento tras la pausa de 2019. Después de que prácticamente todos los precios de las criptomonedas se desplomaran a principios de 2018, las infecciones por criptomineros se volvieron mucho menos frecuentes y alcanzaron un mínimo de 633 detecciones de variantes únicas en 2019. Dicho esto, los atacantes continuaron añadiendo módulos de criptominería a las infecciones de botnets existentes y extrayendo ingresos pasivos de las víctimas mientras abusan de sus redes para cometer otros ciberdelitos. Como resultado, y con la tendencia al alza de los precios de nuevo en el cuarto trimestre de 2020, el volumen de detecciones de malware criptominero subió más de un 25% respecto a los niveles de 2019, hasta alcanzar 850 variantes únicas el año pasado.

• El volumen de ataques de ransomware continúa reduciéndose. Por segundo año consecutivo, el número de cargas útiles únicas de ransomware siguió una tendencia a la baja en 2020, cayendo a 2.152 cargas útiles únicas desde las 4.131 en 2019, y el máximo histórico de 5.489 en 2018. Estas cifras representan variantes individuales de ransomware que pueden haber infectado cientos o miles de endpoints en todo el mundo. La mayoría de estas detecciones fueron resultado de firmas implementadas originalmente en 2017 para detectar WannaCry y sus variantes relacionadas, lo que demuestra que las tácticas de ransomworm siguen prosperando más de tres años después de que WannaCry entrara en escena. El descenso constante del volumen de ransomware indica que los atacantes siguen abandonando las campañas generalizadas y desenfocadas del pasado para centrarse en ataques dirigidos contra organizaciones sanitarias, empresas manufactureras y otras víctimas para las que el tiempo de inactividad es inaceptable.

• Los ataques de malware cifrado y evasivo experimentan un crecimiento de dos dígitos. A pesar de ser el cuarto trimestre consecutivo en el que disminuyen los volúmenes de malware en general, casi la mitad (47%) de todos los ataques que WatchGuard detectó en el perímetro de la red en el último trimestre estaban cifrados. Además, el malware entregado a través de conexiones HTTPS aumentó un 41%, mientras que el malware zero-day cifrado (variantes que eluden las firmas antivirus) creció un 22% con respecto al tercer trimestre.

• El malware en las redes de bots dirigido a dispositivos IoT y routers se convierte en una cepa principal. En el cuarto trimestre, el virus Linux.Generic (también conocido como "The Moon") debutó en la lista de las 10 principales detecciones de malware de WatchGuard. Este malware forma parte de una red de servidores que se dirigen directamente a los dispositivos IoT y a los dispositivos de red de consumo, como los routers, para explotar cualquier vulnerabilidad abierta. La investigación de WatchGuard descubrió malware específico para Linux diseñado para procesadores ARM y otra carga útil diseñada para procesadores MIPS dentro de la infraestructura del atacante, lo que indica un claro enfoque en los ataques evasivos contra dispositivos IoT.

• La brecha de SolarWinds ilustra los peligros de los ataques a la cadena de suministro. La sofisticada brecha en la cadena de suministro de SolarWinds, ataque supuestamente patrocinado por el Estado, tendrá grandes consecuencias en toda la industria de seguridad durante los próximos años. Sus efectos se extienden a casi 100 organizaciones, incluyendo algunas de las principales compañías de Fortune 500, grandes empresas de seguridad, e incluso el gobierno de Estados Unidos. El desglose detallado del incidente que hace WatchGuard muestra la importancia de la defensa contra los ataques a la cadena de suministro en un ecosistema digital interconectado como el de hoy en día.

• Un nuevo troyano engaña a los escáneres de correo electrónico con un enfoque de carga múltiple. Script.1026663 entró en la lista de las cinco detecciones de malware más extendidas del cuarto trimestre. El ataque comienza con un correo electrónico en el que se pide a las víctimas que revisen un archivo adjunto con una lista de pedidos. El documento desencadena una serie de cargas útiles y códigos maliciosos que, en última instancia, llevan a la máquina víctima a cargar el ataque final: el troyano de acceso remoto (RAT) Agent Tesla y el keylogger.

• El volumen de ataques de red se acerca al máximo de 2018. El total de detecciones de ataques de red creció un 5% en el cuarto trimestre, alcanzando su nivel más alto en más de dos años. Además, el total de firmas únicas de ataques de red también mostró un crecimiento constante con un aumento del 4% respecto al tercer trimestre. Esto demuestra que, aunque el mundo siga operando de forma remota, el perímetro de la red corporativa sigue estando muy presente, ya que los agentes de las amenazas siguen apuntando a los activos locales.