Qué son los ordenadores zombis y cómo evitarlos

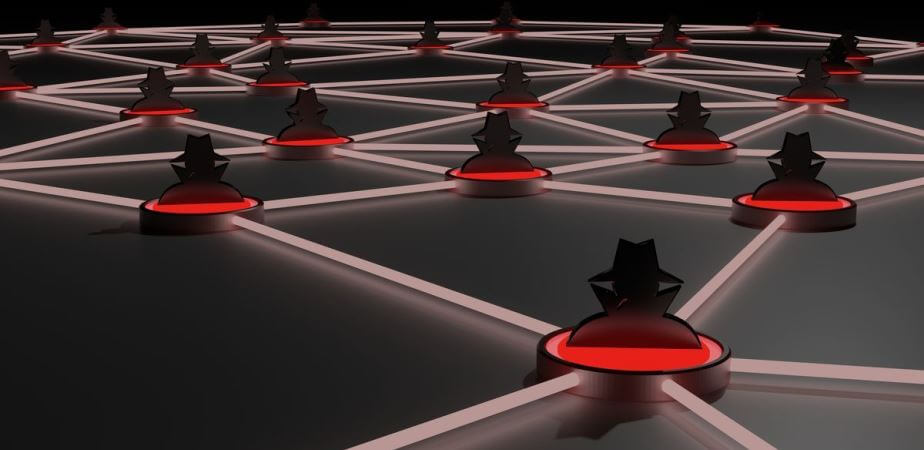

Noticias de seguridad Últimamente se habla mucho de la palabra botnet.Cualquier dispositivo conectado puede convertirse en zombi, es decir, formar parte de una botnet. Noticias de seguridad

Esto incluye PCs, smartphones, tablets, routers, juguetes inteligentes y otros muchos dispositivos, según Kaspersky Lab.

Pero, ¿qué es una botnet? Es un grupo de dispositivos conectados a Internet que ha sido infectado con un malware especial. El tipo de malware que crea bots, o zombis, funciona de forma encubierta y adquiere derechos de administrador, además otorga el control del dispositivo a los ciberdelincuentes sin revelar su presencia. El dispositivo hackeado funciona como siempre pero, simultáneamente, sigue las órdenes del líder de la botnet. Juntos, los dispositivos infectados conforman una infraestructura potente utilizada para cometer ciberdelitos. Algunos líderes de botnet se especializan solo en el soporte y expansión. Alquilan estas herramientas maliciosas a otros delincuentes que las usan para atacar.

Estas son cuatro formas comunes en las que se pueden usar.

1. DDoS

La forma más conocida de utilizar una botnet es organizar un ataque de denegación de servicio (DDoS). En este caso, lo que hace la botnet es sobrecargar un servidor con peticiones innecesarias. El servidor se colapsa, falla al procesarlas y deja de estar disponible para los usuarios. Cuantos más dispositivos estén conectados a la botnet, más potente será el ataque DDoS.

Hoy en día, el número de dispositivos conectados asciende a cientos de millones, pero muy pronto serán miles de millones. No todos ellos están bien protegidos, por lo que es más probable que pasen a formar parte de una botnet. En octubre de 2016, los ciberdelincuentes usaron un ataque DDoS para interrumpir el funcionamiento de más de 80 servicios de Internet, incluyendo Twitter, Amazon, PayPal y Netflix, según Kaspersky Lab.

2. Spam

Si tu filtro de spam no funciona bien, los correos basura podrán llegar a tu buzón de entrada. Pero ¿sabías que las campañas de spam se llevan a cabo con la ayuda de zombis? Los ciberdelincuentes necesitan spam para confundir a los proveedores y a las agencias especiales que bloquean sus direcciones de correo y de IP con el fin de detener el spam.

Cuando se infecta un ordenador, los ciberdelincuentes usan la dirección de correo de su propietario para enviar spam. Además, añaden contactos de los correos comprometidos a sus propias bases de datos de spam.

3. Robo de datos

Por supuesto, las listas de contactos no son lo único que los delincuentes pueden robar de los dispositivos hackeados. También puede acceder, por ejemplo, a contraseñas de la banca online. Algunos troyanos también pueden cambiar las páginas web de tu navegador para robar datos financieros importantes, como el código PIN de tu tarjeta de crédito.

4. Reclutamiento

Las botnets también se usan para buscar nuevos dispositivos vulnerables e infectarlos con otros troyanos, virus y sí, por supuesto, malware especial para que formen parte de una botnet.

Cómo estar a salvo. Estas sencillas reglas pueden reducir tu riesgo de infección

• Cambia las contraseñas de todos tus routers, webcams, impresoras, electrodomésticos inteligentes y otros dispositivos conectados por defecto.

• Instala siempre las actualizaciones de firmware y de seguridad de tu sistema operativo y software.

• No utilices la cuenta de administrador de tu PC o portátil. No tengas activado el acceso root todo el tiempo en tus dispositivos móviles (o lo que es mejor, no lo uses en absoluto).

• Ten mucho cuidado si descargas algo desde webs de terceros (y, en especial, si descargas contenido pirata). Los ciberdelincuentes suelen propagar archivos maliciosos mediante juegos o software hackeados.

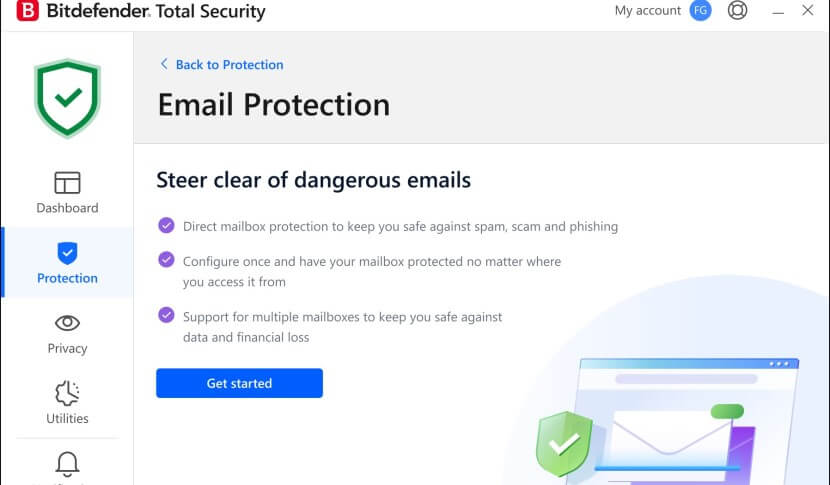

• Si descargas algo de un tracker torrent u otros lugares de poca confianza, comprueba todos los archivos con un buen antivirus.

• Aunque no lleves a cabo actividades de riesgo en la red, instala una buena solución de seguridad (y presta atención si te notifica acciones maliciosas).